EveryOps Matters : vers une convergence Dev, Sec, Ops et ML

Lors du DevSecOps Days JFrog Paris 2024, il est apparu évident que le périmètre du développement logiciel moderne dépasse largement la simple écriture de code :

"Le rôle du développeur moderne ne se limite plus à la production de code. Il doit maîtriser la gestion, la sécurisation, l'intégration, l'orchestration et la supervision, tout en collaborant étroitement avec les équipes Data Science et Machine Learning." (Eyal Rudnik, JFrog Paris 2024)

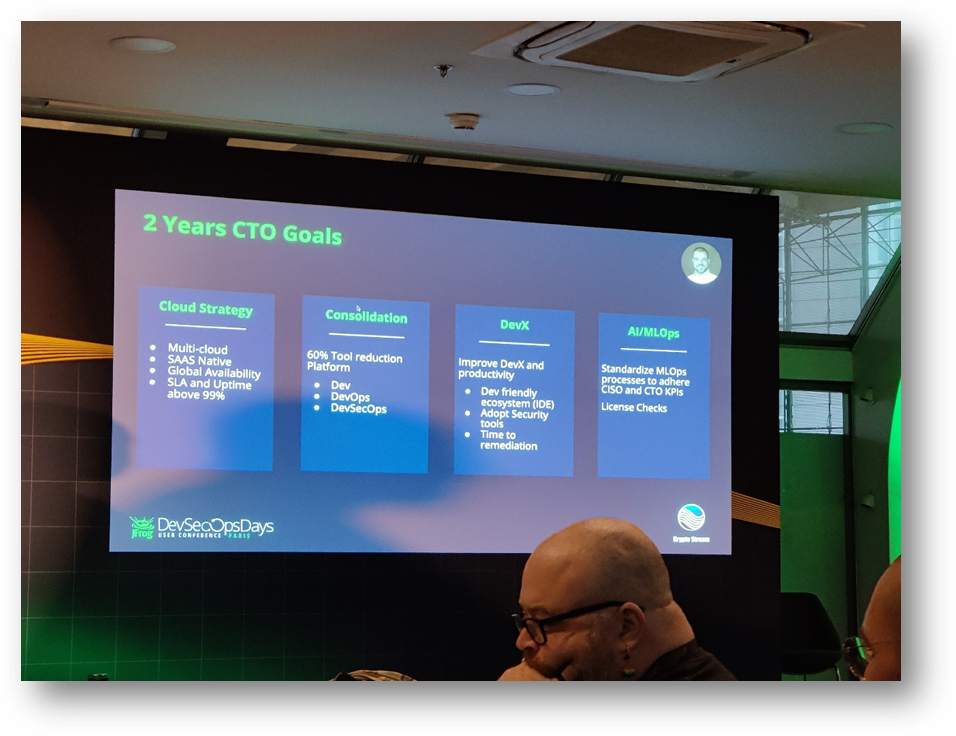

Cette transformation s’inscrit dans un contexte où la complexité des infrastructures et l’interconnexion des systèmes exigent une approche intégrée. Les silos entre les équipes de développement, de sécurité et d’exploitation doivent être réduits afin de garantir une collaboration fluide et efficace. Une telle convergence permet d’améliorer la productivité des développeurs et la résilience des systèmes face aux menaces émergentes.

📉 Impact économique et stratégique de l’IA dans le DevSecOps

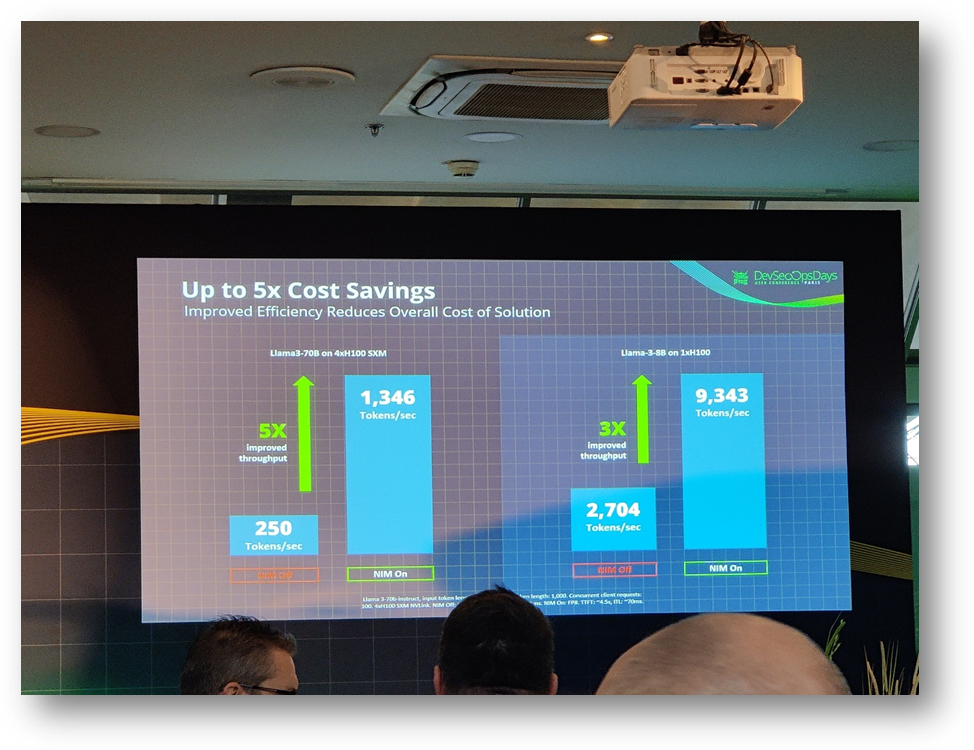

L’intelligence artificielle s’impose comme un facteur clé de réduction des coûts et d’optimisation des performances dans les cycles DevSecOps.

Selon Morgan Stanley, 94 % des entreprises anticipent l’usage de l’IA en production d’ici 2026. Gartner estime quant à lui que 80 % des organisations adopteront des plateformes DevSecOps intégrées d’ici 2027. Cette transition s’explique par une automatisation accrue des tâches répétitives, une réduction des coûts liés aux vulnérabilités, et une amélioration de la scalabilité des environnements de production.

L’impact économique de cette transformation est significatif. Les entreprises qui intègrent l’IA dans leurs pipelines DevSecOps observent une réduction du temps de déploiement des applications et une amélioration de la détection des anomalies. Grâce aux modèles d’apprentissage automatique, il est désormais possible d’anticiper les défaillances et d’automatiser les corrections avant qu’un incident ne survienne.

💡 Cas d’application : L’intégration de NVIDIA NIM avec JFrog a démontré une amélioration du throughput des modèles IA de 3x à 5x, réduisant significativement les coûts d’inférence et optimisant les performances opérationnelles.

🔐 Sécurité complète : de la correction à la surveillance active

Le State of DevSecOps 2024 de JFrog révèle que seulement 56 % des organisations effectuent des analyses combinées de leurs sources et binaires. Cette lacune crée un angle mort significatif dans la gestion des vulnérabilités, augmentant ainsi le risque de compromission en production.

Dans cette optique, JFrog a introduit « Runtime Security », une solution avancée qui facilite la détection instantanée des vulnérabilités en environnement opérationnel, établit une corrélation entre les binaires en production et leur code source, et optimise les délais de correction des failles de sécurité critiques.

L’un des enjeux majeurs réside dans la mise en place de mécanismes de surveillance continue permettant d’identifier rapidement les menaces émergentes et d’améliorer le temps moyen de correction (MTTR - Mean Time to Remediation). En adoptant des outils comme « Runtime Security », les organisations peuvent automatiser et contextualiser leurs cycles de correction, assurant ainsi une réponse rapide et efficace tout en minimisant les interruptions opérationnelles.

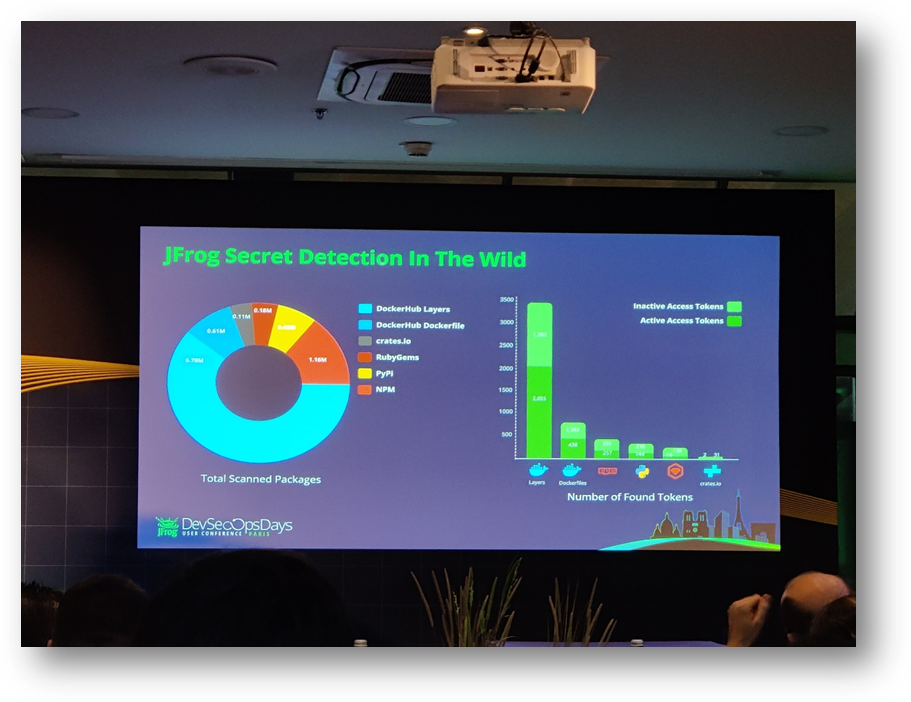

📍 Cas concret : Un token PyPi exposé durant 18 mois a été détecté et révoqué en moins de 17 minutes après divulgation (JFrog Research, 2024). Cet incident démontre la nécessité d’une gestion centralisée et automatisée des secrets CI/CD, réduisant ainsi le risque d’exploitation malveillante et améliorant la posture de sécurité globale des systèmes.

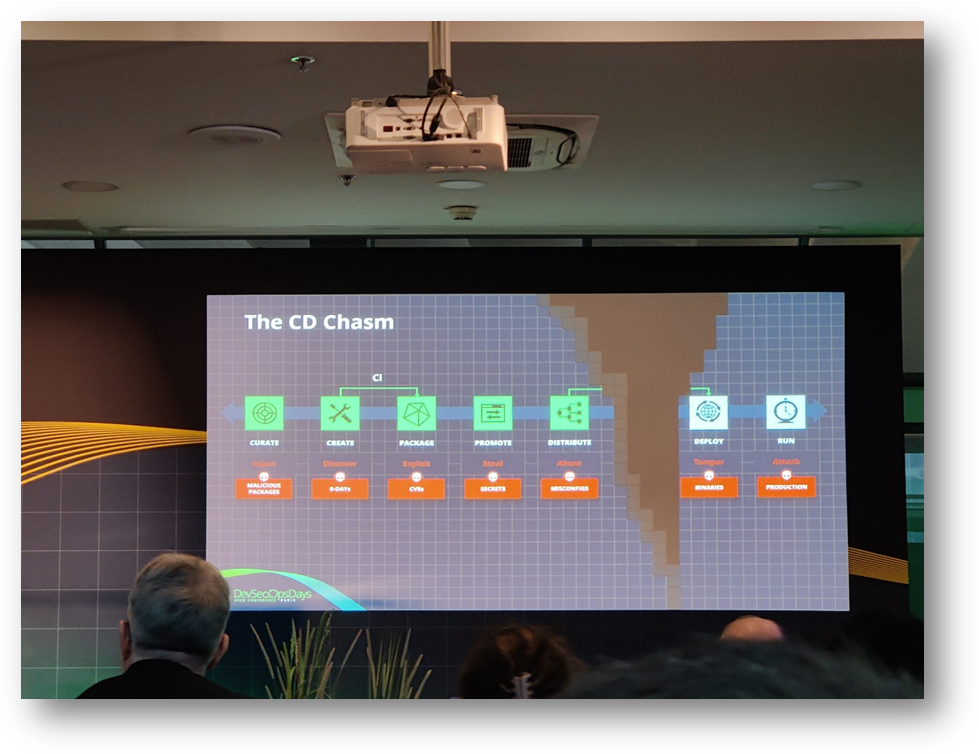

🏗 Briser le "CD Chasm" : vers une orchestration DevSecOps Intelligente

Le CD Chasm (Continuous Delivery Chasm) illustre les lacunes de sécurisation entre le développement et la production. Les risques majeurs identifiés incluent l’injection accidentelle de secrets dans les binaires compilés, les dépendances open-source vulnérables non surveillées, et les failles exploitables une fois en production.

L’automatisation des contrôles de conformité et l’intégration de tests de sécurité dans chaque phase du cycle CI/CD sont essentielles pour réduire ces risques. Les entreprises doivent également adopter une approche de « Shift Left Security », où la sécurité est intégrée dès les premières étapes du développement plutôt qu’en fin de chaîne.

📌 Solution JFrog EveryOps :

- Détection proactive des secrets et vulnérabilités

- Surveillance continue en runtime

- Gouvernance accrue des dépendances et artefacts

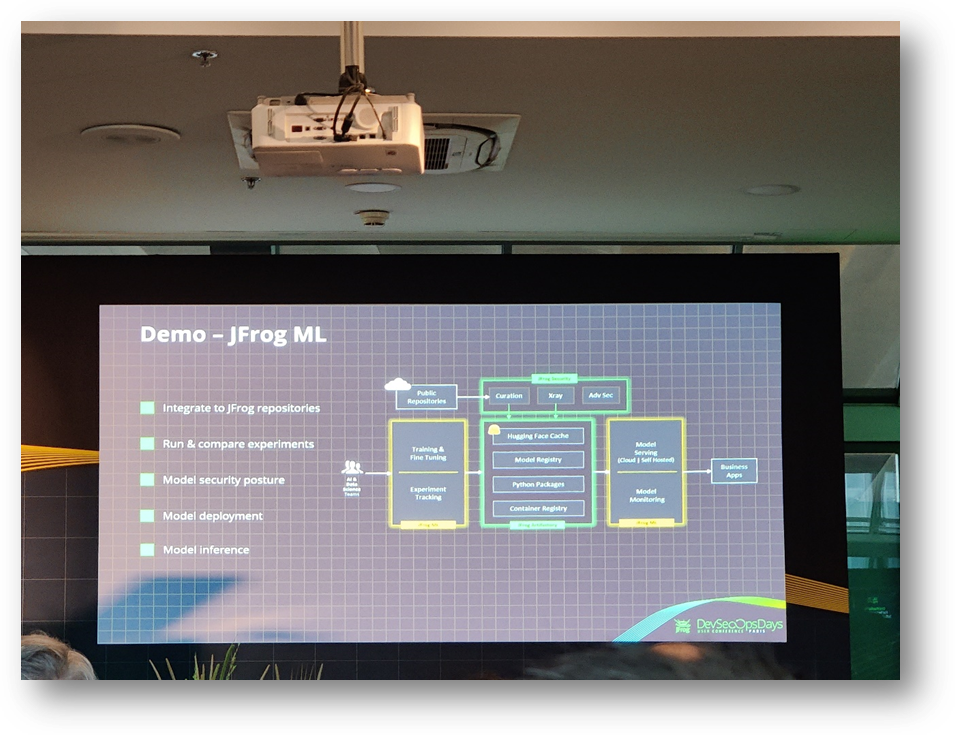

📦 MLOps : gouvernance et sécurisation des modèles IA

Selon Gartner, 85 % des projets IA/ML échouent avant d’atteindre la production. L'absence d’une chaîne d’approvisionnement standardisée et le déficit de gouvernance sur les modèles sont des facteurs limitants.

L’industrialisation des modèles IA passe par l’intégration de principes DevSecOps aux workflows MLOps. Il est essentiel de surveiller la qualité du modèle, mais aussi l’origine et l’intégrité des données utilisées pour l’entraîner. Cela implique l’adoption de registres de modèles sécurisés et d’une gestion rigoureuse des versions.

JFrog propose une solution intégrée permettant un stockage unique et sécurisé des artefacts ML, la traçabilité des modèles et jeux de données, et un déploiement adaptatif via des stratégies telles que replace, shadow et custom.

🛑 Supply Chain Attacks : DockerHub et PyPi sous surveillance renforcée

⚠20% des repositories DockerHub sont considérés comme malveillants (JFrog X-Ray Report, 2024).

Les attaques sur la chaîne d’approvisionnement logicielle sont devenues une menace majeure pour les organisations. L’exemple des packages infectés sur DockerHub et PyPi montre à quel point la confiance dans les écosystèmes open-source doit être gérée avec précaution.

📌 Mesures recommandées :

- Verrouillage des versions des dépendances

- Restrictions sur l’usage de packages non vérifiés

- Scans de vulnérabilités continus et politiques de curation renforcées

🔥 GitHub x JFrog : automatisation et sécurité CI/CD

L’intégration entre GitHub et JFrog marque une avancée notable avec des innovations telles que Push Protection GitHub, qui bloque automatiquement les secrets exposés, et une intégration avancée des scans de sécurité dans GitHub Actions.

Les outils de protection des secrets et d’analyse des pipelines CI/CD doivent devenir des standards industriels afin de réduire le risque de fuites accidentelles et de compromettre des infrastructures critiques.

🎯 Conclusion : vers une sécurisation DevSecOps intégrale

Le DevSecOps Days JFrog Paris 2024 a mis en lumière les tendances incontournables :

- Sécurisation end-to-end du développement à la production

- Intégration des MLOps comme éléments natifs du DevSecOps

- Monitoring et gouvernance continus de la chaîne logicielle

Les présentations ont mis en avant les défis actuels de la cybersécurité et les solutions innovantes permettant de sécuriser la chaîne logicielle.

"Le DevOps non sécurisé n'est pas une innovation, mais une vulnérabilité en puissance." (Gily Netzer, JFrog Paris 2024)

Avec une approche EveryOps, JFrog et ses partenaires définissent un cadre robuste garantissant scalabilité, efficacité et sécurité dans un contexte cloud-native et AI-driven.